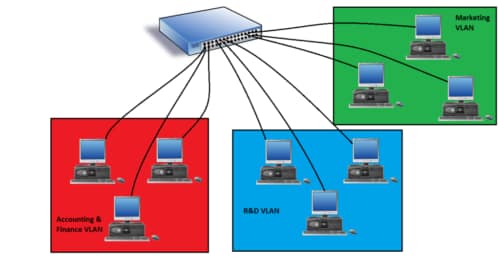

VLAN (Virtual Local Area Network) — это технология, которая позволяет разделять устройства на разные логические сегменты внутри одной физической сети. Основное назначение VLAN — повышение безопасности, улучшение управляемости и оптимизация трафика в локальных сетях.

Пример использования VLAN

На коммутаторе можно создать VLAN для бухгалтерии, присвоив ему ID 10, и VLAN для IT с ID 20. Устройства в разных VLAN не видят друг друга, даже если они физически подключены к одному коммутатору. Это позволяет изолировать данные и уменьшить количество широковещательного трафика.

Основные преимущества VLAN

1. Изоляция трафика. Устройства в разных VLAN не могут обмениваться данными без маршрутизации через Layer 3 устройства (маршрутизаторы или L3-коммутаторы).

2. Безопасность. VLAN предотвращают случайный или намеренный доступ устройств из других сегментов сети.

3. Оптимизация. Разделение на VLAN уменьшает нагрузку на сеть, так как широковещательные запросы остаются внутри VLAN.

4. Гибкость. Устройства можно объединять в одну VLAN, даже если они подключены к разным физическим коммутаторам (при наличии транковых соединений).

Технология 802.1Q

IEEE 802.1Q — это стандарт для тегирования кадров Ethernet, используемый для идентификации VLAN. Когда кадр проходит через коммутатор с поддержкой VLAN, в его заголовок добавляется специальный тег 802.1Q. Подробнее о структуре такого пакета я говорил в этой статье.

Взаимодействие VLAN через магистральные (транковые) порты

Для передачи трафика нескольких VLAN между коммутаторами используются магистральные порты. Магистральный порт помечает каждый кадр тегом 802.1Q, чтобы принимающая сторона знала, к какой VLAN он принадлежит. Это позволяет устройствам из одной VLAN, находящимся на разных коммутаторах, общаться друг с другом.

Пример: если два коммутатора соединены магистральным портом, и у обоих настроены VLAN с ID 10 и 20, то устройства VLAN 10 на первом коммутаторе смогут взаимодействовать с устройствами VLAN 10 на втором.

Внедрение и настройка VLAN

Процесс настройки VLAN обычно включает следующие шаги:

- создание VLAN на коммутаторе и присвоение ей уникального идентификатора (ID);

- назначение портов VLAN, в том числе выбор типа порта — access или trunk;

- настройка транковых портов для взаимодействия VLAN между коммутаторами;

- конфигурирование маршрутизации между VLAN (если требуется обмен данными между сегментами).

Примеры использования VLAN

1. Сегментация сети по отделам. Бухгалтерия, ИТ, HR — каждое подразделение получает свой VLAN.

2. Гостевой доступ. Создание изолированного VLAN для подключения гостей без доступа к основной корпоративной сети.

3. Поддержка IP-телефонии. Выделение отдельного VLAN для VoIP-трафика для обеспечения качества связи.

4. Сетевая безопасность. Разделение трафика для минимизации риска несанкционированного доступа.

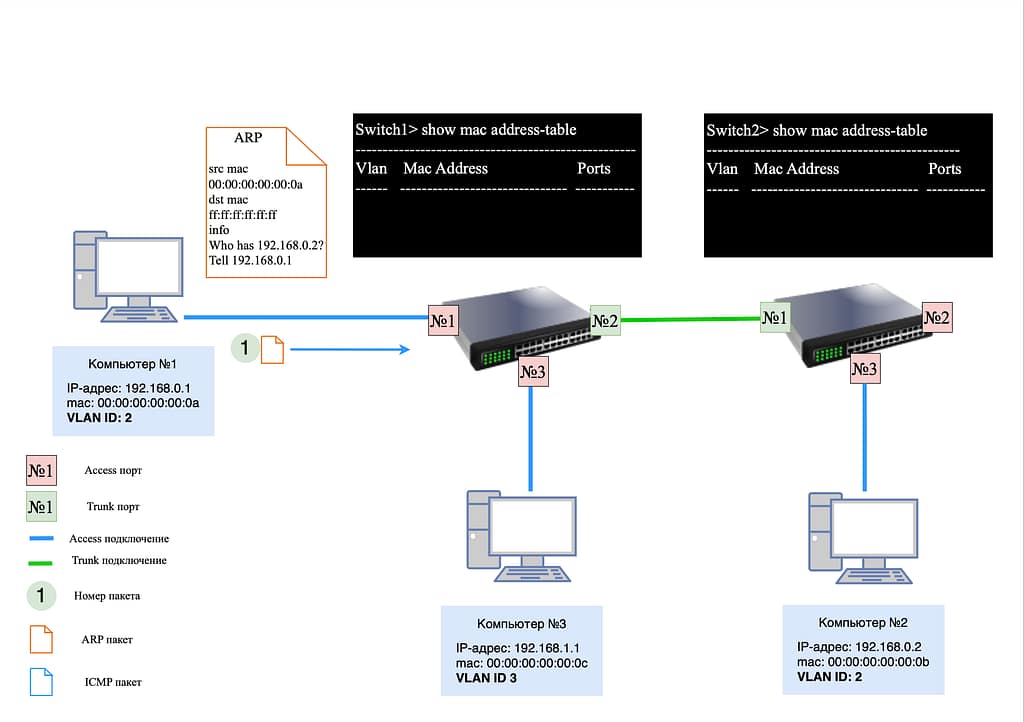

❯ Примеры работы VLAN на коммутаторах

Для наглядности разберем работу VLAN в сети с несколькими устройствами и двумя коммутаторами.

Устройства в сети:

- компьютер №1: 192.168.0.1, VLAN ID № 2;

- компьютер №2: 192.168.0.2, VLAN ID № 2;

- компьютер №3: 192.168.1.1, VLAN ID № 3;

- коммутатор №1 и №2: MAC-таблица изначально пуста.

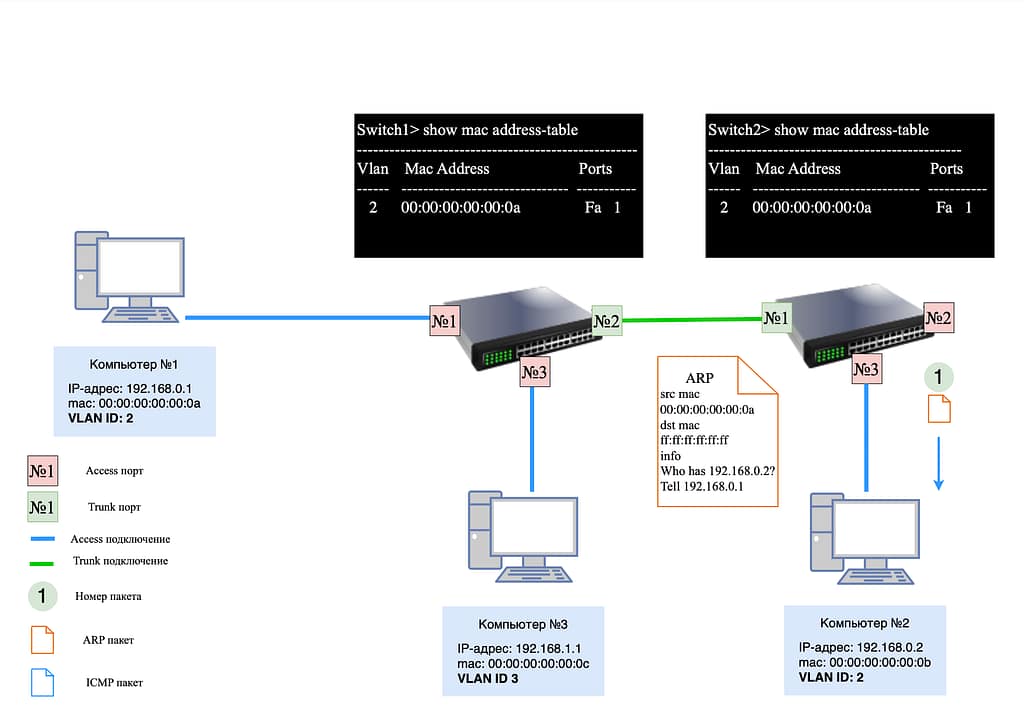

Шаг 1: ARP-запрос

Когда компьютер №1 отправляет «ping» на компьютер №2, он сначала формирует ARP-запрос для определения MAC-адреса получателя.

На стороне компьютера: ARP-запрос изначально не содержит VLAN ID и не имеет тега в заголовке.

На коммутаторе №1: Запрос поступает на access-порт, где ему присваивается VLAN ID 2 (так как этот VLAN настроен на порту).

Действия коммутатора №1:

- в MAC-таблицу добавляется информация о MAC-адресе Компьютера №1;

- поскольку MAC-адрес Компьютера №2 еще неизвестен, запрос отправляется на trunk-порт с добавленным VLAN ID 2.

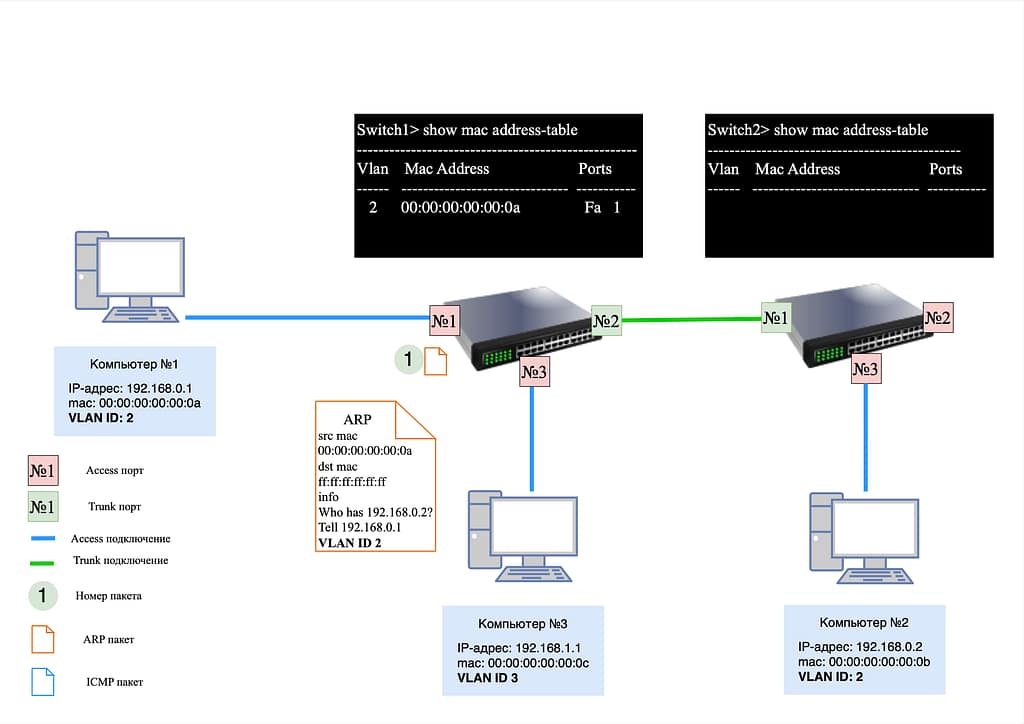

Действия коммутатора №2:

- после получения пакета на trunk-порту, коммутатор добавляет MAC-адрес Компьютера №1 в свою MAC-таблицу;

- затем VLAN тег снимается, и запрос рассылается во все активные access-порты с VLAN ID 2.

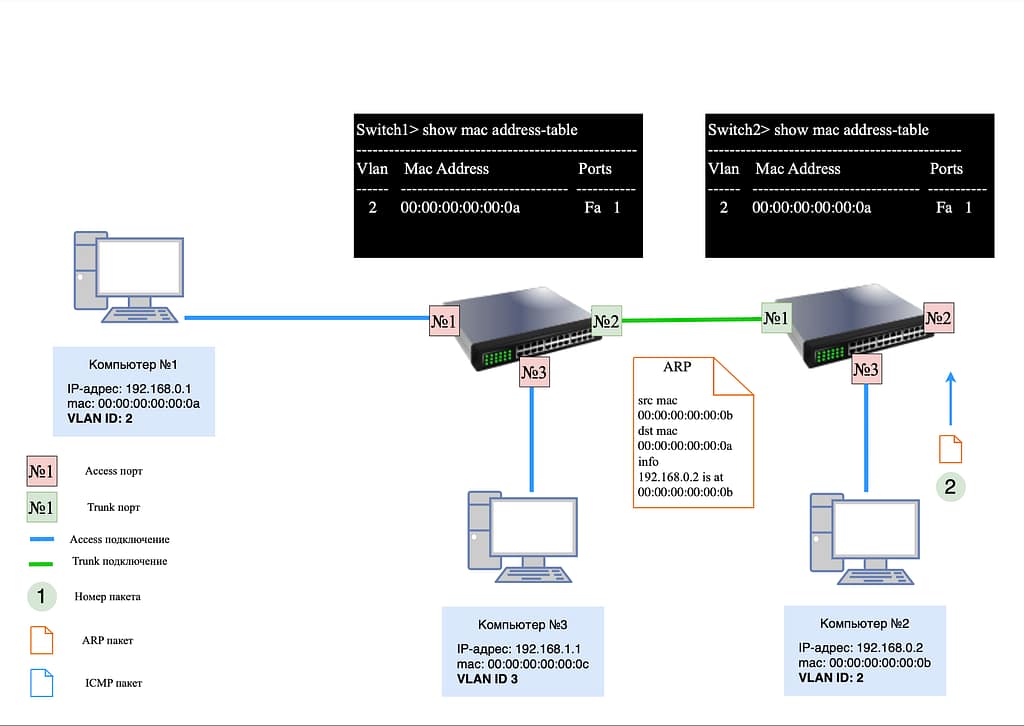

Ответ от Компьютера №2:

- компьютер №2 отвечает на ARP-запрос, формируя ответный пакет. Этот пакет изначально не содержит VLAN тега.

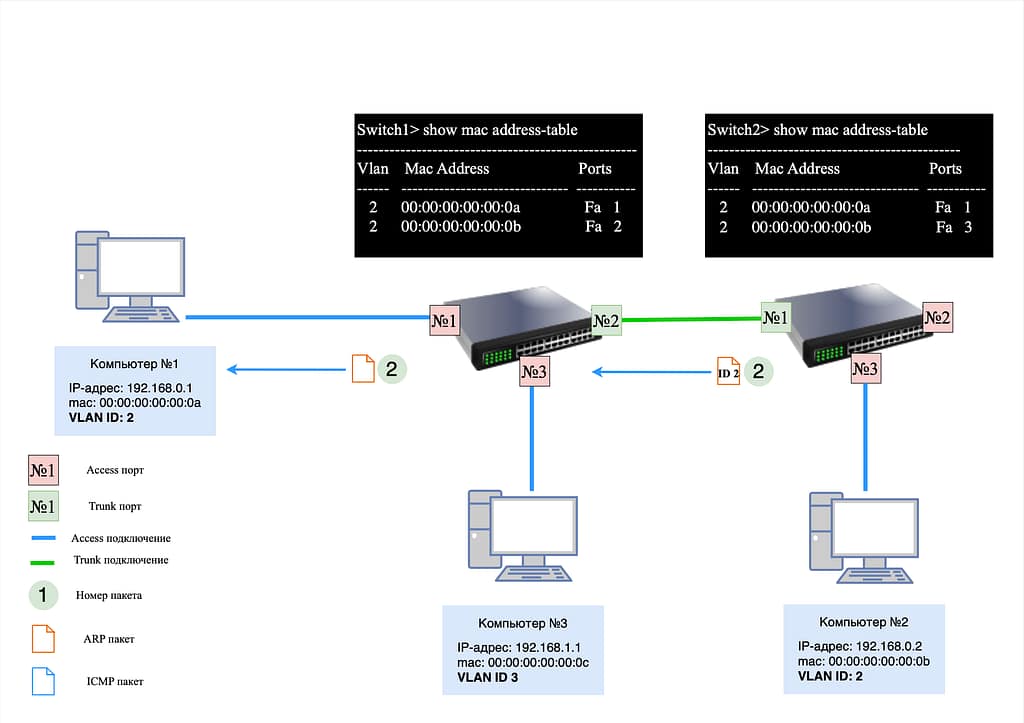

Действия коммутаторов:

- на access-порту коммутатора №2 пакету снова присваивается VLAN ID 2;

- пакет передается через trunk-порт коммутатору №1, который снимает VLAN тег и направляет его на порт, соответствующий MAC-адресу Компьютера №1.

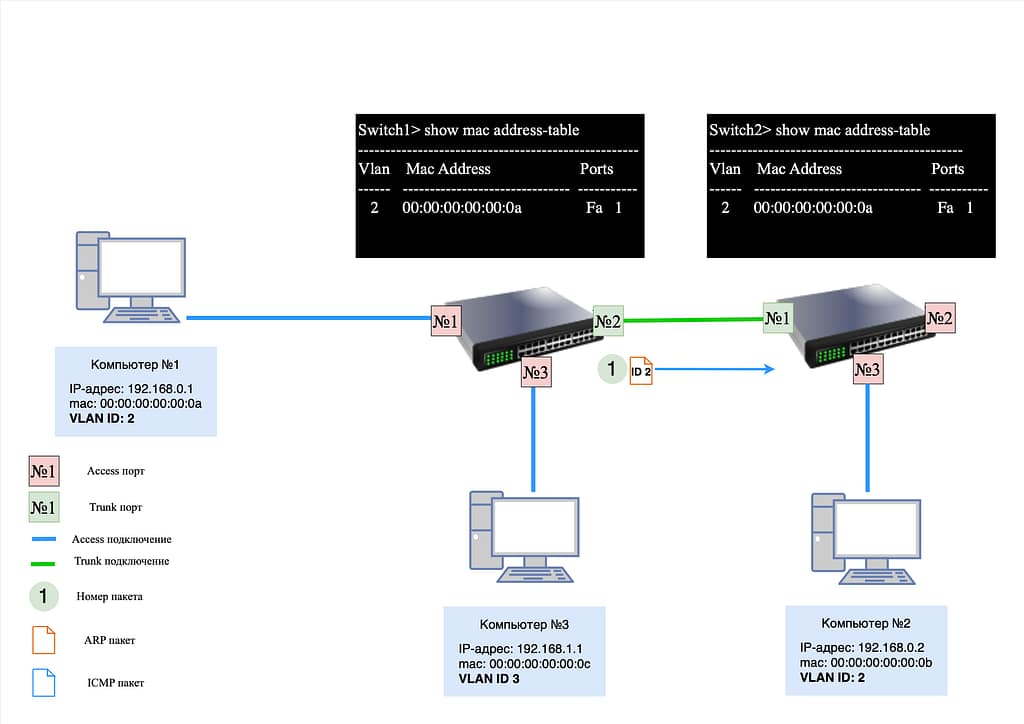

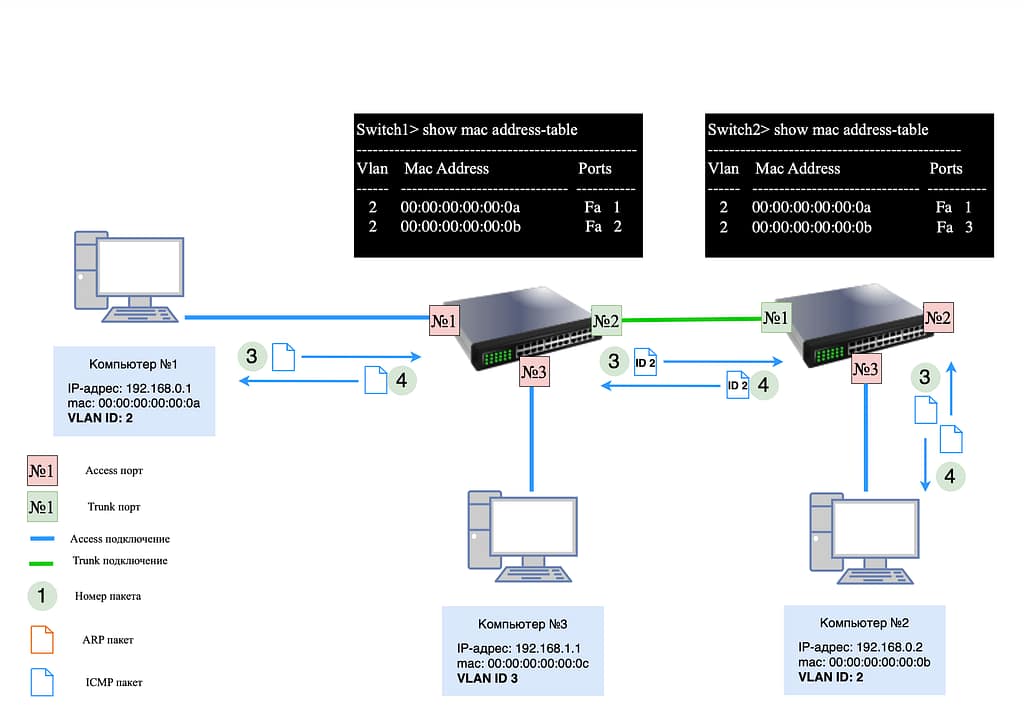

После завершения ARP-обмена начинается ICMP-обмен между Компьютером №1 и Компьютером №2

ICMP-запрос от Компьютера №1:

- формируется без VLAN тега;

- коммутатор №1 присваивает пакету VLAN ID 2 и отправляет его через trunk-порт;

- коммутатор №2 снимает VLAN тег и передает пакет Компьютеру №2.

ICMP-ответ от Компьютера №2:

- проходит тот же путь, но в обратном направлении.

Добавление нового устройства

Теперь добавим в сеть Компьютер №4 с IP-адресом 192.168.1.2 и VLAN ID 3. Он подключен к access-портукоммутатора №2.

Если Компьютер №3 отправляет «ping» на Компьютер №4, происходит следующий процесс:

- ARP-запрос от Компьютера №3:

- запрос не имеет VLAN тега;

- коммутатор №1 присваивает пакету VLAN ID 3 и передает его через trunk-порт коммутатору №2;

- Коммутатор №2 снимает VLAN тег и направляет запрос Компьютеру №4.

- ARP-ответ от Компьютера №4. Ответ возвращается аналогичным образом, с добавлением и снятием VLAN тега на каждом коммутаторе;

- ICMP-обмен.После ARP-обмена происходит ICMP-обмен между Компьютером №3 и Компьютером №4, используя тот же путь.

Анализ MAC-таблиц

После завершения обмена ARP и ICMP, в MAC-таблицах коммутаторов можно заметить, что:

- У trunk-порта на каждом коммутаторе будут указаны несколько MAC-адресов, каждый из которых привязан к своему VLAN ID.

Важно: Trunk-порт должен быть правильно настроен для передачи трафика с несколькими VLAN ID. Ошибки в настройке могут привести к потере пакетов и некорректной работе сети.

❯ Заключение

В этой статье мы разобрали ключевые понятия: сеть, подсеть, маска подсети, сегментация сети с помощью маски и VLAN.

В следующей статье разберем как работает маршрутизация в сети.

Эти знания помогут вам лучше понимать, как проектировать и администрировать сети. Если у вас остались вопросы, пишите в комментариях, и я постараюсь на них ответить!

Немного важной информации

Коллеги, добрый день! Я создал Telegram-канал от сетевика для сетевиков.

Если ты сетевой инженер, системный администратор, разработчик, студент или просто увлекаешься сетями — тебе сюда.

Что тебя ждет?

- Разборы глобальных сбоев и неожиданных сетевых проблем.

- Мини-статьи с полезными фишками и объяснением сложных тем простым языком.

- Истории из жизни сетевиков — в том числе от подписчиков.